介绍

本文档介绍如何配置5508/5760系列无线LAN控制器(WLC)在新的移动性部署设置中,用于无线客户端Guest Anchor的Catalyst 3850系列交换机,其中5508系列WLC充当移动性Anchor,Catalysts 3850系列开关充当客户端的移动式外部控制器。此外,Catalyst 3850系列交换机还充当5760系列WLC的移动性代理,该WLC充当移动性控制器,Catalys3850系列开关从中获得接入点(AP)许可证。

前提条件

要求

Cisco建议您在尝试此配置之前了解这些主题:

- 思科IOS®带有聚合访问5760和3650系列WLC以及Catalyst 3850系列交换机的GUI或CLI

- 5508系列WLC的GUI和CLI访问

- 服务集标识符(SSID)配置

- Web身份验证

使用的组件

本文档中的信息基于以下软件和硬件版本:

- Cisco 5760 3.3.3版(下一代布线机柜[NGWC])

- Catalyst 3850系列交换机

- Cisco 5508系列WLC 7.6.120版

- Cisco 3602系列轻型接入点

- Cisco Catalyst 3560系列交换机

本文档中的信息是根据特定实验室环境中的设备创建的。本文档中使用的所有设备都以清除的(默认)配置开始。如果您的网络处于活动状态,请确保您了解任何命令的潜在影响。

配置

注释:使用命令查找工具(已注册仅限客户),以获取有关本节中使用的命令的更多信息。

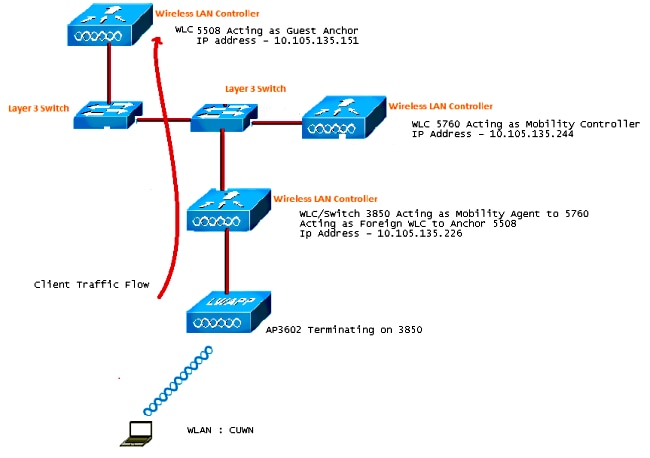

网络图

5508系列WLC充当锚控制器,Catalyst 3850系列交换机充当外部控制器和从Mobility Controller 5760获得许可证的Mobility Agent。

注释:在网络图中,5508系列WLC充当锚控制器,5760系列WLC充当移动性控制器,Catalyst 3850系列交换机充当移动性代理和外部WLC。在任何时候,Catalyst 3850系列交换机的锚控制器都是5760系列WLC或5508系列WLC。两者不能同时成为锚,因为双锚不起作用。

配置

配置包括三个部分:

第1部分-5508锚WLC的配置

第2部分-5508/5760系列WLC和Catalyst 3850系列交换机之间的聚合接入移动性配置

第3部分-国外Catalyst 3850系列交换机的配置

第1部分-5508锚WLC的配置

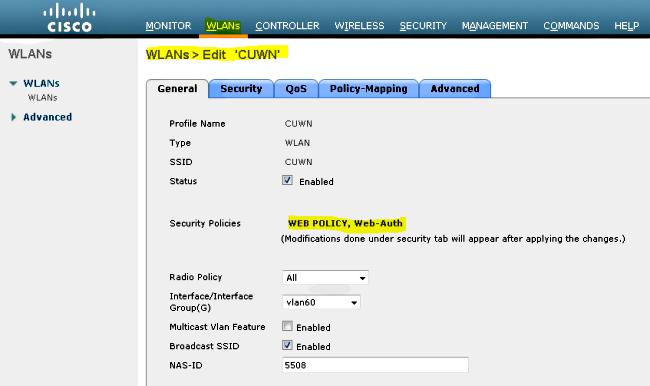

- 在5508系列WLC上,悬停WLAN>新增以创建新的无线局域网(WLAN)。

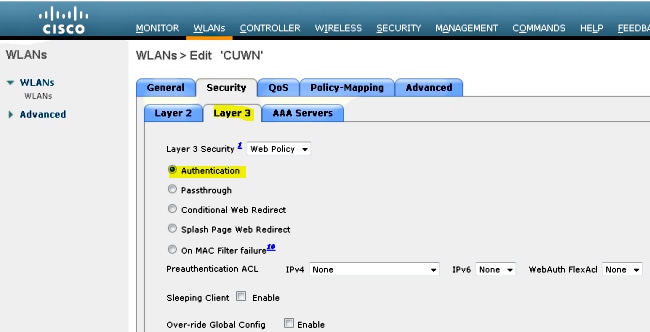

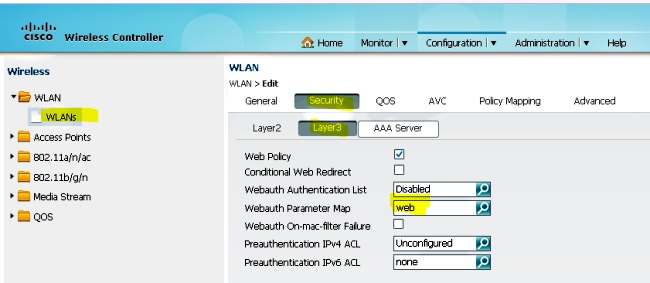

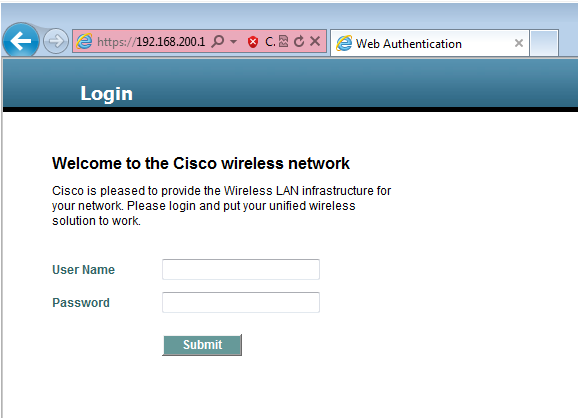

- 将鼠标悬停在上方WLAN>WLAN编辑>安全>启用第3层的Web验证以配置第3层安全。

- 制作主播地址地方的在WLAN mobility Anchor configuration(WLAN移动锚配置)窗口下,以添加5508系列WLC作为锚。

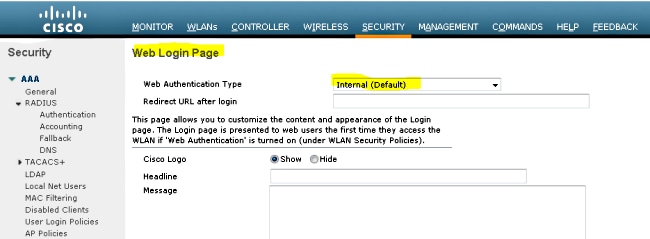

- 将鼠标悬停在上方安全>Webauth>Webauthpage以便配置用于客户端身份验证的Webauth页面。

在此示例中,选择了WLC Internal Webauth页面:

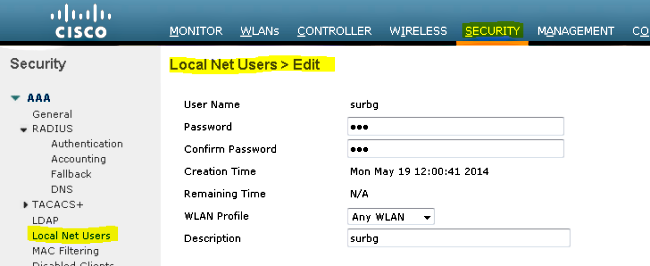

- 创建本地网络用户。当Webauth页面上出现提示时,用户将使用此用户名/密码对。

第2部分-5508/5760系列WLC和Catalyst 3850系列交换机之间的聚合访问移动性配置

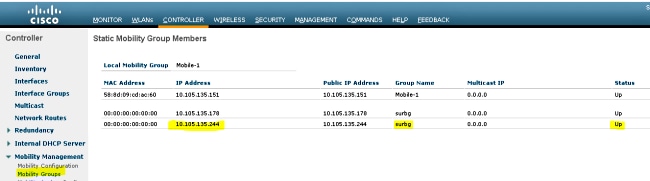

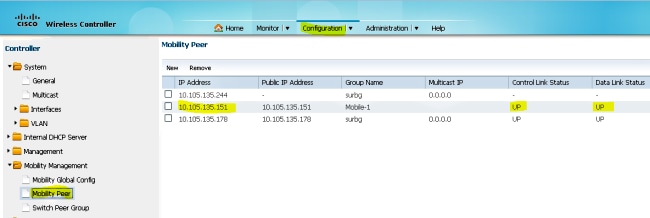

- 在5508系列WLC上,添加5760系列WLC作为Mobility Peer。

- 在5760系列WLC上,作为移动控制器,添加5508系列WLC作为移动对等。

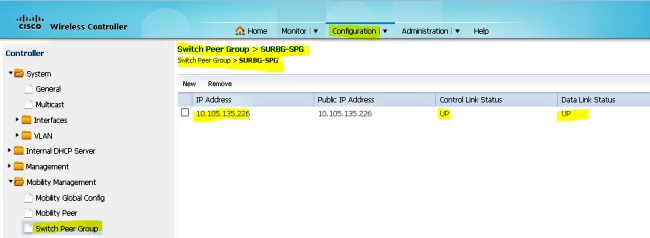

- 这一步非常重要!在移动管理下的交换机对等组选项卡下,将Catalyst 3850系列交换机添加为5760系列WLC上的移动代理。

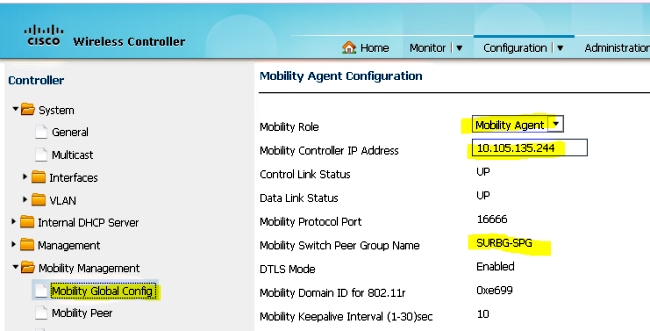

- 在Catalyst 3850系列交换机上,添加5760系列WLC作为移动控制器。完成此操作后,Catalyst 3850系列交换机将从Mobility Controller 5760获取AP coult许可证。

第3部分:国外Catalyst 3850系列交换机的配置

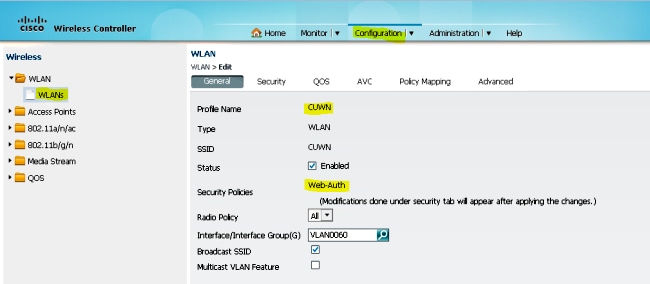

- 将鼠标悬停在上方GUI>配置>无线>WLAN>新建以便在Catalyst 3850系列交换机上配置Exact SSID/WLAN。

- 将鼠标悬停在上方WLAN>WLAN编辑>安全>启用第3层的Web验证以配置第3层安全。

- 在WLAN Mobility Anchor配置下添加5508系列WLC IP地址作为Anchor

验证

使用本节确认您的配置工作正常。

将客户端连接到WLAN Cisco统一无线网络(CUWN)。以下是工作流程:

- 客户端接收IP地址。

- 客户端打开浏览器并访问任何网站。

- 客户端发送的第一个TCP数据包被WLC劫持,WLC拦截并发送Webauth页面。

- 如果DNS配置正确,客户端将获得Webauth页面。

- 客户端必须提供用户名/密码才能进行身份验证。

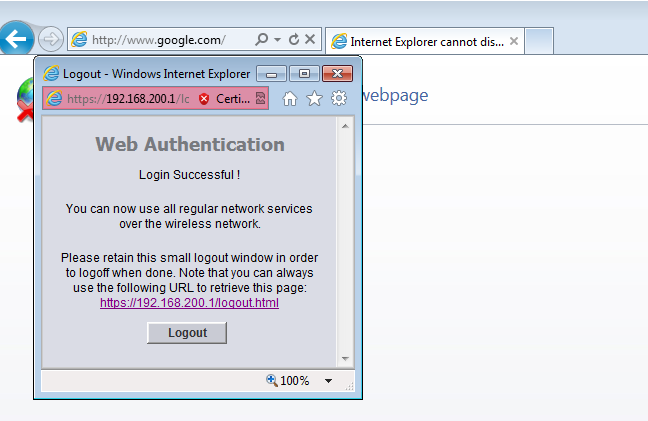

- 成功身份验证后,客户端被重定向到原始访问页面。

- 在客户端提供正确的凭据后,客户端将传递身份验证。

疑难解答

为了对您的配置进行故障排除,请在5508系列WLC上输入以下调试,它充当来宾锚点:

调试客户端<客户端mac地址>

调试web身份重定向启用mac

下面是一个示例:

调试客户端00:17:7C:2F:B6:9A

调试web验证重定向启用mac 00:17:7C:2F:B6:9A

显示调试

MAC地址1…………..00:17:7C:2F:B6:9A

已启用调试标志:

dhcp数据包已启用。

启用dot11 mobile。

dot11状态已启用

dot1x事件已启用。

dot1x状态已启用。

FlexConnect ft已启用。

pem事件已启用。

pem状态已启用。

CCKM客户端调试已启用。

webauth重定向已启用。

*mmMaListen:5月19日13:36:34.276:00:17:7c:2f:b6:9a在远程AP上添加手机

00:00:00:00:00:00(0)

*mmMaListen:May 19 13:36:34.277:00:17:7c:2f:b6:9a覆盖默认ap组,

将intgrp标记为NULL

*mmMaListen:May 19 13:36:34.277:00:17:7c:2f:b6:9a在上应用接口策略

移动,角色未关联。Ms NAC状态2隔离Vlan 0访问Vlan 0

*mmMaListen:May 19 13:36:34.277:00:17:7c:2f:b6:9a重新应用接口策略

对于客户端

*mmMaListen:5月19日13:36:34.277:00:17:7c:2f:b6:9a 0.0.0.0启动(0)更改IPv4

ACL'none'(ACL ID 255)===>'none](ACL ID255)---(调用者apf_policy.c:2219)

*mmMaListen:5月19日13:36:34.277:00:17:7c:2f:b6:9a 0.0.0.0启动(0)更改IPv6

ACL'none'(ACL ID 255)===>'none](ACL ID255)---(调用者apf_policy.c:2240)

*mmMaListen:5月19日13:36:34.277:00:17:7c:2f:b6:9a apfApplyWlanPolicy:应用WLAN

基于PMIPv6客户端移动类型的策略

*mmMaListen:5月19日13:36:34.277:00:17:7c:2f:b6:9a从intf组覆盖到

用于漫游客户端的intf-从mscb中删除intf组

*mmMaListen:5月19日13:36:34.277:00:17:7c:2f:b6:9a 0.0.0.0 AUTHCHECK(2)更改

状态到L2AUTHCOMPLETE(4)最后状态AUTHCHECK(2)

*mmMaListen:5月19日13:36:34.277:00:17:7c:2f:b6:9a 0.0.0.0 L2AUTHCOMPLETE(4)

将状态更改为DHCP_REQD(7)最后一个状态L2AUTHCOMPLETE(4)

*mmMaListen:May 19 13:36:34.277:00:17:7c:2f:b6:9a正在重置web IPv4 acl

255到255

*mmMaListen:5月19日13:36:34.277:00:17:7c:2f:b6:9a重置web IPv4 Flex acl

从65535到65535

*mmMaListen:May 19 13:36:34.277:00:17:7c:2f:b6:9a停止删除手机

电台:(呼叫者ID:53)

*mmMaListen:May 19 13:36:34.277:00:17:7c:2f:b6:9a 0.0.0.0 DHCP_REQD(7)添加

快速路径规则 type=Airespace AP-学习IP地址

在AP 00:00:00:00:00上,插槽0,接口=1,QOS=0

IPv4 ACL ID=255,IPv

*mmMaListen:5月19日13:36:34.277:00:17:7c:2f:b6:9a 0.0.0.0 DHCP_REQD(7)快速通道

规则(续…)802.1P=0,DSCP=0,令牌ID=15206本地桥接Vlan=60,

本地桥接intf id=13

*mmMaListen:5月19日13:36:34.277:00:17:7c:2f:b6:9a 0.0.0.0 DHCP_REQD(7)

已成功探测移动规则(IPv4 ACL ID 255、IPv6 ACL ID 225、L2 ACL ID 155)

*mmMaListen:5月19日13:36:34.278:00:17:7c:2f:b6:9a 0.0.0.0 DHCP_REQD(7)状态

从Mobility-Incomplete更新为Mobility-Complete,流动角色=ExpAnchor,

客户端状态=APF_MS_state_ASSOCIATED

*mmMaListen:5月19日13:36:34.278:00:17:7c:2f:b6:9a 0.0.0.0 DHCP_REQD(7)

将状态更改为DHCP_REQD(7)最后一个状态

*mmMaListen:5月19日13:36:34.278:00:17:7c:2f:b6:9a 0.0.0.0 DHCP_REQD(7)

pemAdvanceState2 5807,添加TMP规则

*mmMaListen:5月19日13:36:34.278:00:17:7c:2f:b6:9a 0.0.0.0 DHCP_REQD(7)

替换快速路径规则

type=Airespace AP-学习IP地址

在AP 00:00:00:00:00上,插槽0,接口=1,QOS=0

IPv4 ACL ID=255,

*mmMaListen:5月19日13:36:34.278:00:17:7c:2f:b6:9a 0.0.0.0 DHCP_REQD(7)

快速路径规则(续…)802.1P=0,DSCP=0,TokenID=15206本地

桥接Vlan=60,本地桥接intf id=13

*mmMaListen:5月19日13:36:34.278:00:17:7c:2f:b6:9a 0.0.0.0 DHCP_REQD(7)

已成功探测移动规则(IPv4 ACL ID 255、IPv6 ACL ID 225、L2 ACL ID 155)

*pemReceiveTask:5月19日13:36:34.278:00:17:7c:2f:b6:9a设置双来宾隧道

用于00:17:7c:2f:b6:9a,如“导出锚点”角色

*pemReceiveTask:May 19 13:36:34.278:00:17:7c:2f:b6:9a 0.0.0.0添加了NPU条目

类型9,dtlFlags 0x4

*pemReceiveTask:5月19日13:36:34.278:00:17:7c:2f:b6:9a发送XID帧

*pemReceiveTask:5月19日13:36:34.278:00:17:7c:2f:b6:9a设置双来宾隧道

用于00:17:7c:2f:b6:9a,如“导出锚点”角色

*pemReceiveTask:May 19 13:36:34.278:00:17:7c:2f:b6:9a 0.0.0.0添加了NPU条目

类型9,dtlFlags 0x4

*IPv6_Msg_Task:May 19 13:36:34.281:00:17:7c:2f:b6:9a推送IPv6 Vlan Intf

ID 13:fe80:0000:0000:000:6c1a:b253:d711:0c7f和MAC:00:17:7C:2F:B6:9A,

绑定到数据平面。成功!!dhcpv6位图0

*IPv6_Msg_Task:May 19 13:36:34.281:00:17:7c:2f:b6:9a调用mmSendIpv6AddrUpdate

对于添加IPv6:fe80:0000:0000:000:0000:6c1a:b253:d711:0c7f,对于MAC:

00:17:7C:2F:B6:9A

*IPv6_Msg_Task:5月19日13:36:34.281:00:17:7c:2f:b6:9a mmSendIpv6AddrUpdate:4800

在中为客户端分配IPv6地址fe80:0000:0000:000:6c1a:b253:d711:0c7f

锚状态更新外部开关10.105.135.226

*IPv6_Msg_Task:May 19 13:36:34.281:00:17:7c:2f:b6:9a链接本地地址fe80::

6c1a:b253:d711:c7f更新为mscb。不推进pem状态。当前状态:mscb

在apfMsMm中初始移动性状态和客户端状态APF_MS_state_AS

*mmMaListen:5月19日13:36:34.298:00:17:7c:2f:b6:9a 0.0.0.0 DHCP_REQD(7)

替换快速路径规则

type=Airespace AP-学习IP地址

在AP 00:00:00:00:00上,插槽0,接口=1,QOS=0

IPv4 ACL ID=255,

*mmMaListen:5月19日13:36:34.298:00:17:7c:2f:b6:9a 0.0.0.0 DHCP_REQD(7)

快速路径规则(续…)802.1P=0,DSCP=0,TokenID=15206本地桥接

Vlan=60,本地桥接intf id=13

*mmMaListen:5月19日13:36:34.298:00:17:7c:2f:b6:9a 0.0.0.0 DHCP_REQD(7)

已成功探测移动规则(IPv4 ACL ID 255、IPv6 ACL ID 225、L2 ACL ID 155)

*pemReceiveTask:5月19日13:36:34.298:00:17:7c:2f:b6:9a为

00:17:7c:2f:b6:9a与导出锚角色中的相同

*pemReceiveTask:5月19日13:36:34.298:00:17:7c:2f:b6:9a 0.0.0.0添加的NPU条目

类型9,dtlFlags 0x4

*dtlArpTask:May 19 13:36:34.564:00:17:7c:2f:b6:9a与

支持客户端子网的vlan60接口。

*dtlArp任务:5月19日13:36:34.564:00:17:7c:2f:b6:9a 60.60.60.11 DHCP_REQD(7)

将状态更改为WEBAUTH_REQD(8)最后一个状态DHCP_REQD(7)

*dtlArp任务:5月19日13:36:34.564:00:17:7c:2f:b6:9a 60.60.60.11 WEBAUTH_REQD(8)

pemAdvanceState2 6717,添加TMP规则

*dtlArp任务:5月19日13:36:34.564:00:17:7c:2f:b6:9a 60.60.60.11 WEBAUTH_REQD(8)

替换快速路径规则

type=Airespace AP客户端-ACL passthru

在AP 00:00:00:00:00上,插槽0,接口=1,QOS=0

IPv4 ACL

*dtlArp任务:5月19日13:36:34.564:00:17:7c:2f:b6:9a 60.60.60.11 WEBAUTH_REQD(8)

快速路径规则(续…)802.1P=0,DSCP=0,TokenID=15206本地桥接

Vlan=60,本地桥接intf id=13

*dtlArp任务:5月19日13:36:34.564:00:17:7c:2f:b6:9a 60.60.60.11 WEBAUTH_REQD(8)

已成功探测移动规则(IPv4 ACL ID 255、IPv6 ACL ID 225、L2 ACL ID 155)

*dtlArpTask:May 19 13:36:34.564:00:17:7c:2f:b6:9a管道网络身份验证重定向规则

由于用户注销

*dtlArp任务:5月19日13:36:34.564:00:17:7c:2f:b6:9a apfAssignMscbIpAddr:1148

将Ip地址60.60.60.11分配给处于锚定状态的客户端将更新外部

开关10.105.135.226

*dtlArp任务:5月19日13:36:34.565:00:17:7c:2f:b6:9a分配地址60.60.60.11

到移动

*pemReceiveTask:5月19日13:36:34.565:00:17:7c:2f:b6:9a为

00:17:7c:2f:b6:9a与导出锚角色中的相同

*pemReceiveTask:May 19 13:36:34.565:00:17:7c:2f:b6:9a 60.60.60.11添加NPU条目

类型为2,dtlFlags 0x4

*pemReceiveTask:May 19 13:36:34.565:00:17:7c:2f:b6:9a推送IPv6:

fe80:0000:0000:000:6c1a:b253:d711:0c7f和MAC:00:17:7C:2F:B6:9A,绑定到

数据平面。成功!!

*pemReceiveTask:May 19 13:36:34.565:00:17:7c:2f:b6:9a发送XID帧

(5508-MC)>

(5508-MC)>

(5508-MC)>*DHCP套接字任务:5月19日13:36:44.259:00:17:7c:2f:b6:9a收到DHCP

op BOOTREQUEST(1)(len 314,vlan 0,端口1,encap 0xec07)

*DHCP套接字任务:5月19日13:36:44.259:00:17:7c:2f:b6:9a DHCP(encap类型0xec07)

消息类型3ff:ff:ff:hf:ff:ff

*DHCP套接字任务:5月19日13:36:44.259:00:17:7c:2f:b6:9a DHCP选择中继1-

控制块设置:

dhcpServer:0.0.0.0,dhcpNetmask:0.0.0,

dhcp网关:0.0.0.0,dhcp中继:0.0.0.0VLAN:0

*DHCP套接字任务:5月19日13:36:44.259:00:17:7c:2f:b6:9a DHCP选择的中继1-

60.60.60.251(本地地址60.60.60.2,网关60.60.60.251,VLAN 60,端口1)

*DHCP套接字任务:5月19日13:36:44.260:00:17:7c:2f:b6:9a DHCP传输DHCP

请求(3)

*DHCP套接字任务:5月19日13:36:44.260:00:17:7c:2f:b6:9a DHCP op:BOOTREQUEST,

h类型:以太网,hlen:6,跃点:1

*DHCP套接字任务:5月19日13:36:44.260:00:17:7c:2f:b6:9a DHCP xid:0xad00ada3

(2902502819),秒:3072,标志:0

*DHCP套接字任务:5月19日13:36:44.260:00:17:7c:2f:b6:9a DHCP chaddr:

00:17:7c:2f:b6:9a

*DHCP套接字任务:5月19日13:36:44.260:00:17:7c:2f:b6:9a DHCP ciaddr:0.0.0

yiaddr:0.0.0

*DHCP套接字任务:5月19日13:36:44.260:00:17:7c:2f:b6:9a DHCP siaddr:0.0.0

吉亚德:60.60.60.2

*DHCP套接字任务:5月19日13:36:44.260:00:17:7c:2f:b6:9a DHCP请求的ip:

60.60.60.11

*DHCP套接字任务:5月19日13:36:44.260:00:17:7c:2f:b6:9a DHCP向发送REQUEST

60.60.60.251(len 358,端口1,vlan 60)

*DHCP套接字任务:5月19日13:36:44.260:00:17:7c:2f:b6:9a DHCP选择中继2-

控制块设置:

dhcpServer:0.0.0.0,dhcpNetmask:0.0.0,

dhcp网关:0.0.0.0,dhcp中继:60.60.60.2 VLAN:60

*DHCP套接字任务:5月19日13:36:44.260:00:17:7c:2f:b6:9a DHCP选择的中继2-

无(服务器地址0.0.0.0,本地地址0.0.0.00,网关60.60.60.251,VLAN 60,

端口1)

*DHCP套接字任务:5月19日13:36:44.260:00:17:7c:2f:b6:9a DHCP接收到操作BOOTREPLY

(2) (len 308,vlan 60,端口1,封装0xec00)

*DHCP套接字任务:5月19日13:36:44.261:00:17:7c:2f:b6:9a来自ACK的DHCP设置服务器

(服务器60.60.60.251,yiaddr 60.60.60.11)

*DHCP套接字任务:5月19日13:36:44.261:00:17:7c:2f:b6:9a DHCP传输DHCP

确认(5)

*DHCP套接字任务:5月19日13:36:44.261:00:17:7c:2f:b6:9a DHCP操作:BOOTREPLY,htype:

以太网,hlen:6,跃点:0

*DHCP套接字任务:5月19日13:36:44.261:00:17:7c:2f:b6:9a DHCP xid:0xad00ada3

(2902502819),秒:0,标志:0

*DHCP套接字任务:5月19日13:36:44.261:00:17:7c:2f:b6:9a DHCP chaddr:

00:17:7c:2f:b6:9a

*DHCP套接字任务:5月19日13:36:44.261:00:17:7c:2f:b6:9a DHCP ciaddr:0.0.0.0

yiaddr:60.60.60.11

*DHCP套接字任务:5月19日13:36:44.261:00:17:7c:2f:b6:9a DHCP siaddr:0.0.0

giaddr:0.0.0.0

*DHCP套接字任务:5月19日13:36:44.261:00:17:7c:2f:b6:9a DHCP服务器id:

192.168.200.1 rcvd服务器id:60.60.60.251

*webauthRedirect:May 19 13:36:47.678:0:17:7c:2f:b6:9a-已收到连接

*webauthRedirect:May 19 13:36:47.680:已禁用捕获旁路检测,未禁用

检查HTTP GET中的wispr,客户端mac=0:17:7c:2f:b6:9a

*webauthRedirect:May 19 13:36:47.680:0:17:7c:2f:b6:9a-准备重定向

根据配置的Web-Auth类型的URL

*webauthRedirect:May 19 13:36:47.680:0:17:7c:2f:b6:9a-检查custom-web

WLAN ID的配置:4

*webauthRedirect:May 19 13:36:47.680:0:17:7c:2f:b6:9a-无法获取hostName

对于虚拟IP,使用虚拟IP=192.168.200.1

*webauthRedirect:May 19 13:36:47.680:0:17:7c:2f:b6:9a-全局状态已启用,

检查web-auth类型

*webauthRedirect:May 19 13:36:47.680:0:17:7c:2f:b6:9a-Web-auth类型Internal,

无需进一步重定向。向用户显示默认登录页面

*webauthRedirect:5月19日13:36:47.680:0:17:7c:2f:b6:9a-http_response_msg_body1

是<HTML><HEAD><TITLE>Web身份验证重定向</TITLE><META http-equiv=

“缓存控制”content=“无缓存”><META http equiv=“Pragma”content=“n

*webauthRedirect:5月19日13:36:47.680:0:17:7c:2f:b6:9a-http_response_msg_body2

是“></HEAD></HTML>

*webauthRedirect:May 19 13:36:47.680:0:17:7c:2f:b6:9a-解析器主机为

www.facebook.com

*webauthRedirect:May 19 13:36:47.680:0:17:7c:2f:b6:9a-解析器路径为/

*webauthRedirect:May 19 13:36:47.680:0:17:7c:2f:b6:9a-添加了redirect=,

URL现在是https://192.168.200.1/login.html?

*webauthRedirect:May 19 13:36:47.680:0:17:7c:2f:b6:9a-str1现在

https://192.168.200.1/login.html?redirect=www.facebook.com/

*webauthRedirect:May 19 13:36:47.680:0:17:7c:2f:b6:9a-clen字符串为

内容物长度:312

*webauthRedirect:May 19 13:36:47.680:0:17:7c:2f:b6:9a-要发送的消息是

HTTP/1.1 200正常

地点:https://192.168.200.1/login.html?redirect=www.facebook.com/

内容类型:text/html

内容物长度:312

<HTML><标题

*webauthRedirect:May 19 13:36:47.680:0:17:7c:2f:b6:9a-发送数据长度=448

*webauthRedirect:May 19 13:36:47.680:0:17:7c:2f:b6:9a-Web-auth类型External,

但无法获取URL

*webauthRedirect:May 19 13:36:47.681:0:17:7c:2f:b6:9a-已收到连接

*emWeb:May 19 13:36:48.731:为MAC创建SSL连接:0:17:7c:2f:b6:9a

*webauthRedirect:May 19 13:36:51.795:0:17:7c:2f:b6:9a-已收到连接

*webauthRedirect:May 19 13:36:51.795:禁用俘虏旁路检测,未禁用

在HTTP GET中检查wispr,客户端mac=0:17:7c:2f:b6:9a

*webauthRedirect:May 19 13:36:51.795:0:17:7c:2f:b6:9a-准备重定向URL

根据配置的Web-Auth类型

*webauthRedirect:May 19 13:36:51.796:0:17:7c:2f:b6:9a-检查custom-web

WLAN ID的配置:4

*webauthRedirect:May 19 13:36:51.796:0:17:7c:2f:b6:9a-无法获取hostName

对于虚拟IP,使用虚拟IP=192.168.200.1

*webauthRedirect:May 19 13:36:51.796:0:17:7c:2f:b6:9a-全局状态已启用,

检查web-auth类型

*webauthRedirect:May 19 13:36:51.796:0:17:7c:2f:b6:9a-Web-auth类型Internal,

无需进一步重定向。向用户显示默认登录页面

*webauth重定向:5月19日13:36:51.796:0:17:7c:2f:b6:9a-http_response_msg_body1

是<HTML><HEAD><TITLE>Web身份验证重定向</TITLE><META http-equiv=

“缓存控制”content=“无缓存”><META http equiv=“Pragma”content=“n

*webauthRedirect:5月19日13:36:51.796:0:17:7c:2f:b6:9a-http_response_msg_body2

是“></HEAD></HTML>

*webauthRedirect:May 19 13:36:51.796:0:17:7c:2f:b6:9a-解析器主机为

www.facebook.com

*webauthRedirect:May 19 13:36:51.796:0:17:7c:2f:b6:9a-解析器路径为

/favicon.ico公司

*webauthRedirect:May 19 13:36:51.796:0:17:7c:2f:b6:9a-添加了redirect=,URL为

现在https://192.168.200.1/login.html?

*webauthRedirect:May 19 13:36:51.796:0:17:7c:2f:b6:9a-str1现在

https://192.168.200.1/login.html?redirect=www.facebook.com/favicon.ico

*webauthRedirect:May 19 13:36:51.796:0:17:7c:2f:b6:9a-clen字符串为

内容长度:323

*webauthRedirect:May 19 13:36:51.796:0:17:7c:2f:b6:9a-要发送的消息是

HTTP/1.1 200正常

地点:https://192.168.200.1/login.html?redirect=www.facebook.com/favicon.ico

内容类型:text/html

内容长度:323

*webauthRedirect:May 19 13:36:51.796:0:17:7c:2f:b6:9a-发送数据长度=470

*webauthRedirect:May 19 13:36:51.796:0:17:7c:2f:b6:9a-Web-auth类型External,

但无法获取URL

*DHCP套接字任务:5月19日13:37:03.905:00:17:7c:2f:b6:9a DHCP接收操作

BOOTREQUEST(1)(len 308,vlan 0,端口1,营地0xec07)

*DHCP套接字任务:5月19日13:37:03.905:00:17:7c:2f:b6:9a DHCP(encap类型0xec07)

消息类型3ff:ff:ff:hf:ff:ff

*DHCP套接字任务:5月19日13:37:03.905:00:17:7c:2f:b6:9a DHCP选择中继1-

控制块设置:

dhcpServer:60.60.60.251,dhcpNetmask:255.255.255.0,

dhcpGateway:60.60.60.251,dhcpRelay:60.60.60.2 VLAN:60

*emWeb:5月19日13:38:35.187:

ewaURLHook:输入:url=/login.html,virtIp=192.168.200.1,ssl_connection=1,

安全网=1

*emWeb:May 19 13:38:35.199:WLC收到客户端0:17:7c:2f:b6:9a的请求

Web-Auth页面/login.html

*emWeb:May 19 13:38:35.199:WLC收到客户端0:17:7c:2f:b6:9a的请求

Web-Auth页面/login.html

*emWeb:5月19日13:38:47.215:

ewaURLHook:输入:url=/login.html,virtIp=192.168.200.1,ssl_connection=1,

安全网=1

*ewmwebWebauth1:5月19日13:38:47.216:00:17:7c:2f:b6:9a用户名条目(surbg)

为移动设备创建,长度=5

*ewmwebWebauth1:5月19日13:38:47.216:00:17:7c:2f:b6:9a用户名条目(surbg)

在mscb中为mobile创建,长度=5

*ewmwebWebauth1:5月19日13:38:47.216:00:17:7c:2f:b6:9a 60.60.60.11 WEBAUTH_REQD

(8) 将状态更改为WEBAUTH_NOL3SEC(14)最后一个状态WEBAUTH_REQD(8)

*ewmwebWebauth1:5月19日13:38:47.216:00:17:7c:2f:b6:9a apfMsRunStateInc

*ewmwebWebauth1:5月19日13:38:47.216:00:17:7c:2f:b6:9a 60.60.60.11 WEBAUTH_NOL3SEC

(14) 将状态更改为RUN(20)最后一个状态WEBAUTH_NOL3SEC(14)

*ewmwebWebauth1:May 19 13:38:47.216:00:17:7c:2f:b6:9a会话超时为0-

未启动移动设备的会话计时器

*ewmwebWebauth1:5月19日13:38:47.216:00:17:7c:2f:b6:9a 60.60.60.11 RUN(20)

到达PLUMBFASTPATH:从线路6605

*ewmwebWebauth1:5月19日13:38:47.216:00:17:7c:2f:b6:9a 60.60.60.11 RUN(20)

替换快速路径规则

type=Airespace AP客户端

在AP 00:00:00:00:00上,插槽0,接口=1,QOS=0

IPv4 ACL ID=255,IPv6 ACL ID=

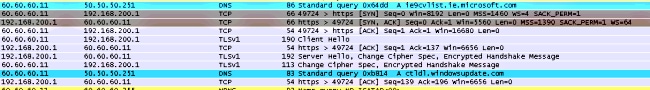

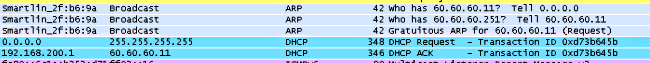

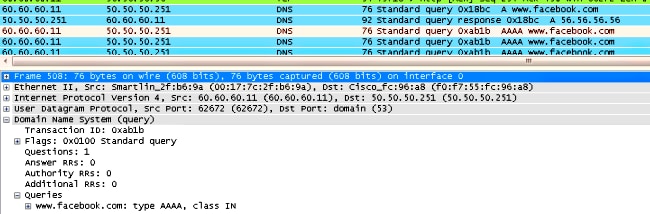

这是客户端数据包捕获。

客户端获取IP地址。

客户端打开浏览器并键入www.facebook.com.

WLC拦截客户端的第一个TCP数据包,并推送其虚拟IP地址和内部Webauth页面。

成功的web身份验证后,其余的工作流程将完成。